Hace dias.. estando explorando la web encontre un articulo de un xss en el sitio web de whatapp , pero dije si tiene tal vulneabilidad por que no explorar otras mas, y bueno estaba en la razon encontre unas falla de seguridad que podria comprometer al sitio. y al servidor.

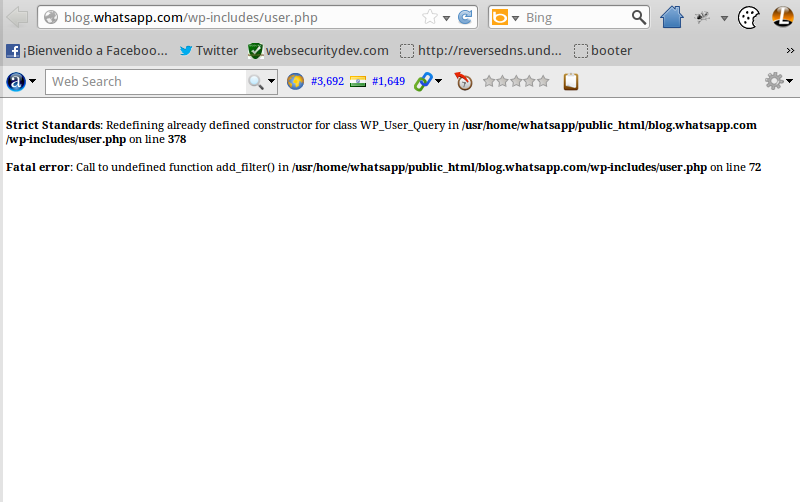

1. Full Path Diclosure

Su path: /usr/home/whatsapp/public_html/blog.whatsapp.com/wp-includes/user.php

Ps hace dia escribi un articulo de Full path diclosure y sus que se encuentran multiples en wordpress. ps whatapps no habia corregido su servidor tenia dentro de el, un WordPress Desactualizado y mal configurado.

Whataaps Blog, tenian una version viejisima! de wordpress

WordPress 3.1.1 Y La version actual es de 3.5 ( en ese momento dije.. sera que podria explotarlo?) pero con incapacidades tendria que tener un 0day para esa version ya que los exploit publicados solo hay de un DoS en el Servidor y yo dije naaa.. eso no me gusta.

Reference: http://osvdb.org/show/osvdb/

Aunque claro era de suponerse se encargan mas del desarrollo de la misma app que la seguridad de la web.

y Bueno dije verifiquemos el readme.html ( el archivo por defecto de wordpress donde nos dira la version que esta corriendo whatapps.

http://blog.whatsapp.com/readme.html

En ese momento antes de mi reporte estaba en 3.1.1 lastima que no tome captura :/ pero bueno.

Con toda esta informacion al respecto decidi reportarlo a las 6:44 pm GTM +5 a los mail que aparecen en el sitio, 8 horas despues ya fueron reparadas y posteriormente actualizada el wordpress. y sin ninguna repuesta por parte de Equipo de whataaps. Bueno cumpli mi ecometido que era reportarla ;).

” Aunque yo pensando mi mente, que pasaria si yo fuece entrado y fuece infectado la app de whatapp y el mismo sitio. U.u Lindoo.. ??” hahaha

Saludos a todos los lectores de WebSecurityDev Blog

Reporte: Dylan IrziAsesor de Seguridad

Acerca de Mi Dylan Irzi

Colombiano, WebMaster, Independent Security Researcher , Apasionado por la Seguridad Informatica, #WhiteHat. Programador. Co-Fundador y Dueño de WebSecurityDev.com