Saludos Lectores, Hace ya unas dos semanas realice un reporte a empresa o software Acunetix hasta el día de hoy no recibí respuesta alguna , entonces decidí realizar esta publicacion,Para que no conocen que es Acunetix es scanner de vulnerabilidades web usada por reconocidas empresas tales como Microsoft, AVG, Cisco , Sony , entre otros de sus clientes que aparecen en su sitio web. http://www.acunetix.com/

En teoría no todo scanner va a funcionar al 100% , como dicen un gran amigo: “Nunca confíes en las maquinas , eso incluye la parte del software.“. a partir de eso decidí volver a instalar el scanner en mi computadora y realizar un con ideas que se me vinieron a la mente se me ocurrió realizar un “pentesting” al software,y no piensen en un reversing de software , este no es mi campo ,pero como yo me especifico en web, acunetix tiene una plataforma la cual permite al usuario programar en un tiempo estipulado, escaneos a sitios determinados y este corre de manera local en el puerto 8181.

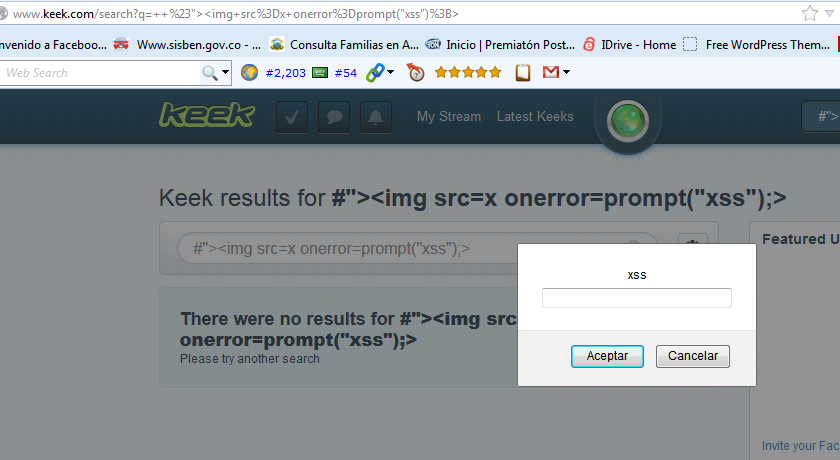

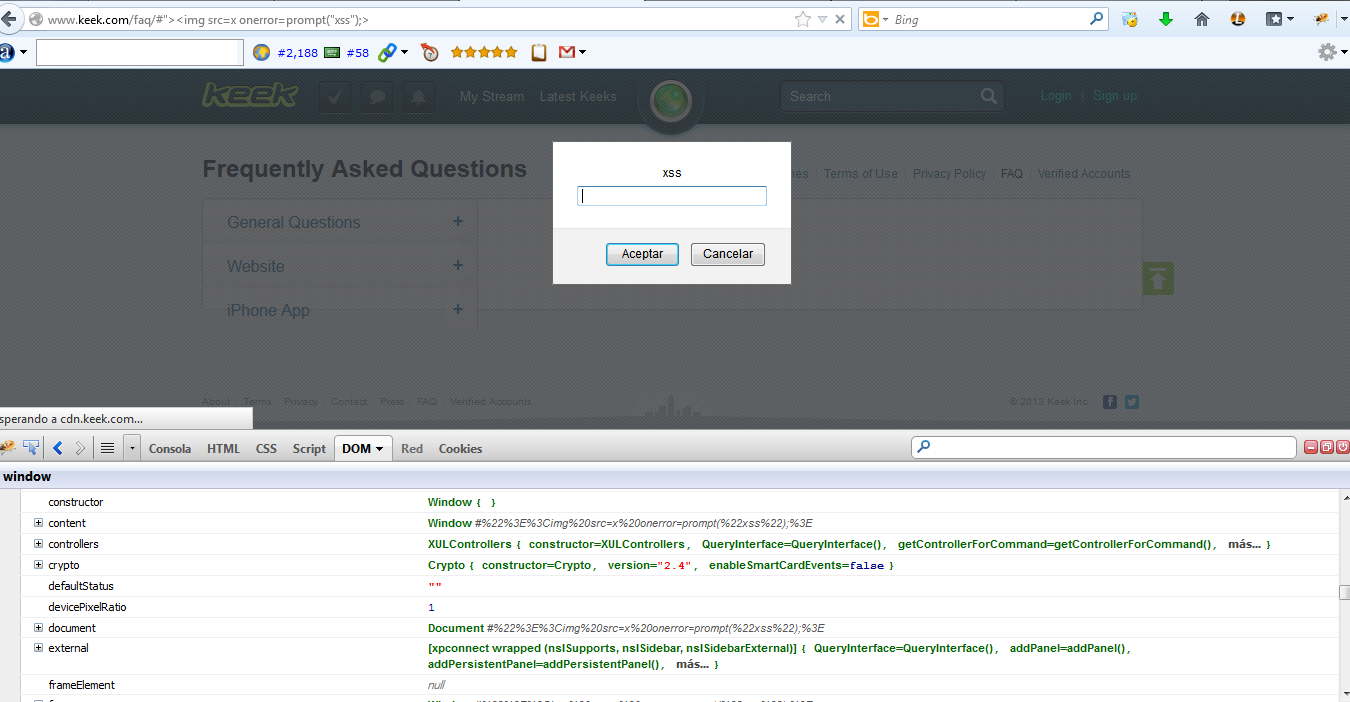

ya habiendo ejecutado la plataforma para programar los escaneos decidi probar los formularios que este tiene y me llevo la sorpresa que no estaban bien filtrado, todo programador sabe o por lo menos debe saber: Que no debe confiarse en los datos que envía un usuario.

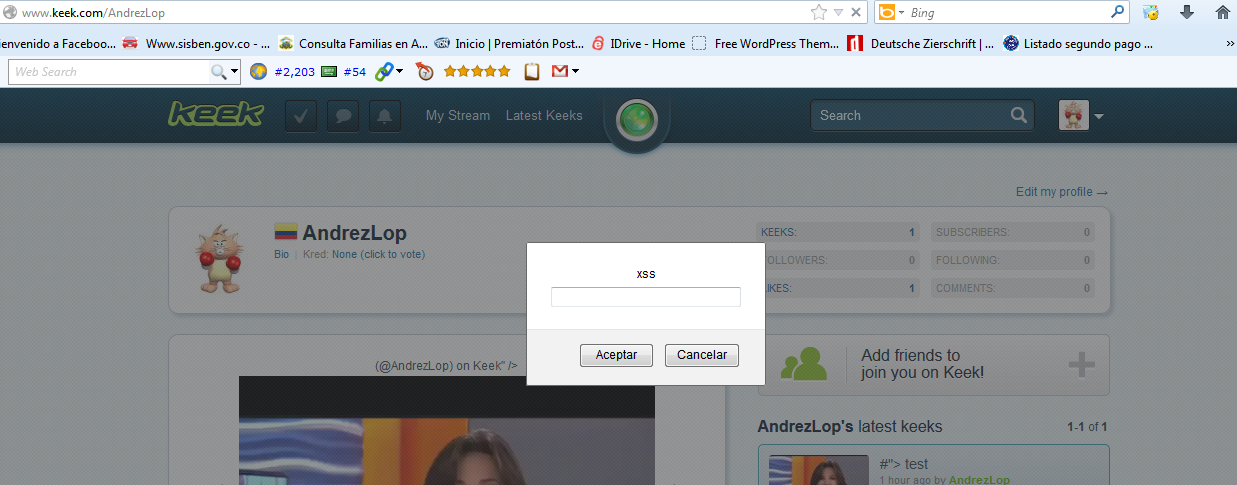

Lo que me encontré fue un Cross site-scripting Persistente este se ejecuta al colocar el titulo y cuanto coloca la hora este al llegar el tiempo colocado por el usuario se vuelve y se ejecuta.

Acunetix XSS

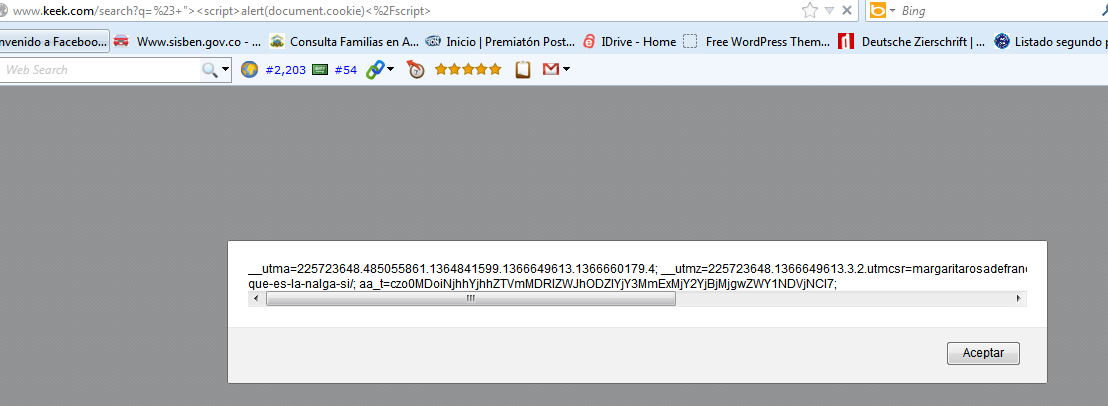

Pero que sorpresa encontrar este tipo de vulneabilidad de mal filtrados de los input, pero no solo eso. lo mas “grave” es que lleve esto nivel , literal mente… si un scanner de vulnerabilidades web detecta la mayoria de errores de un sitio entonces dije “pasemos un es-caneo a plataforma de ellos, de pronto el escáner detecta algo. Je!

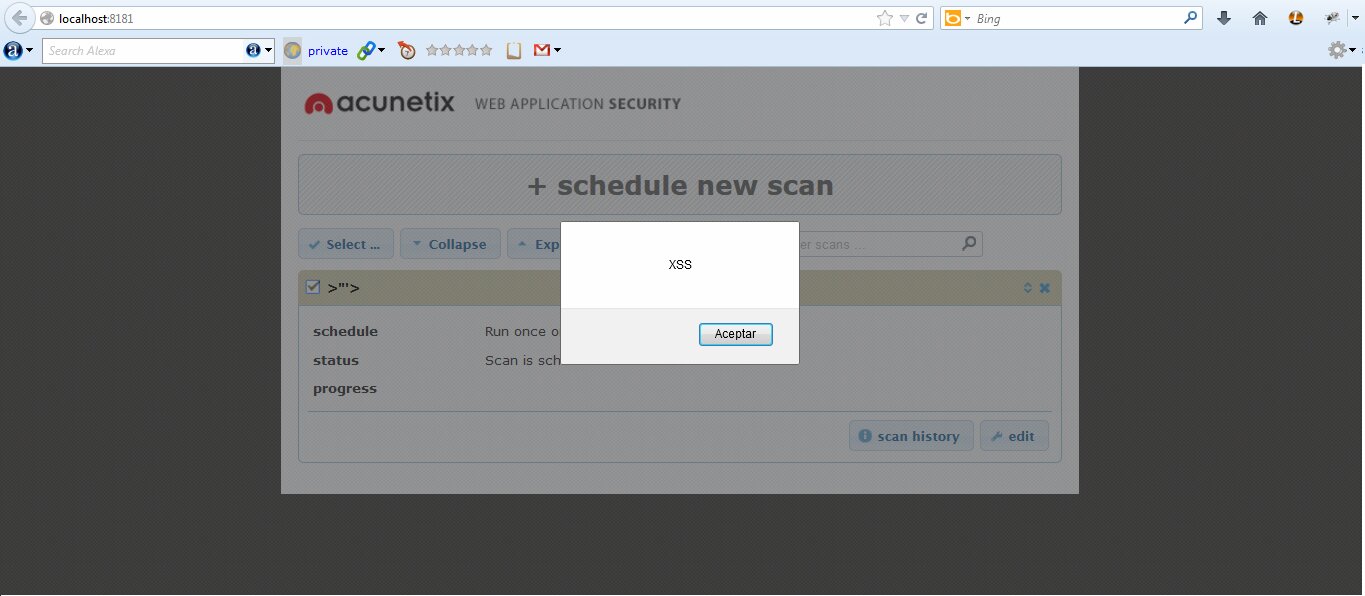

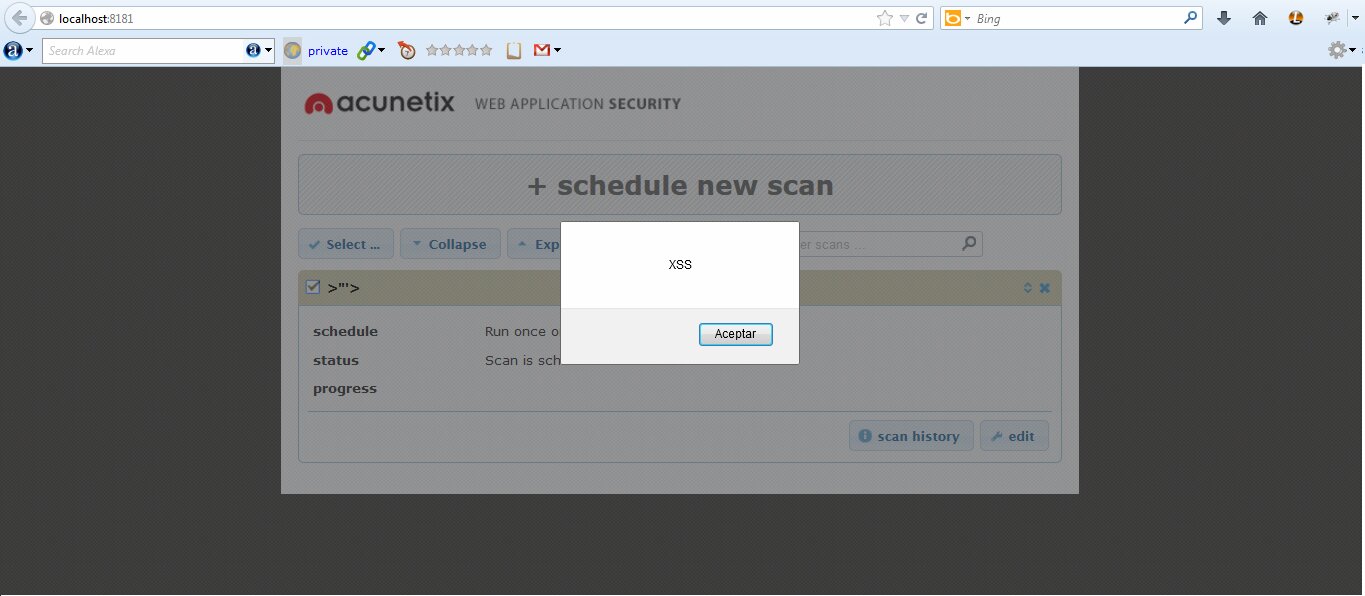

Y los resultados no fueron muy bueno… la verdad es que lleve a cabo 5 escaneos al sitio “localhost:8181″ en donde se monta estomáticamente el programador de tareas de acunetix.

todo los escaneos que realice todos dieron que portal estaba totalmente seguro y que no había ninguna vulnerabilidad.

Una imagen vale mas que mil palabras!

XSS Not Found

Como pueden observar en la imagen sale que usando el perfil “xss” No encuentra ningún fallo en la plataforma web.

Ahora queda preguntarnos nosotros como auditores de seguridad web si real mentes estos scanner nos ayudan?

ahora llegando a la conclusión mi respuesta es, Que efectiva mente estos escaneres ayudan mucho a pentester como tal, pero como siempre no debemos confiarnos del resultado de software este no siempre nos mostrara resultados verdaderos, Yo en lo personal uso solamente este tipo de escanner son para 2 cosas, 1. Information Gathering, La primera fase de un pentester, la recolección de información de un objetivo. 2. Para extraer o tener un mapa de sitio, la especie de crawler o de todo el sitio.

Espero que halla disfrutado esta publicacion y tengan opiniones acerca de tema. comentarios o dudas escribirme a mi Twitter que se encuentra abajo de este post.

![]()

![]()

![]()